Тег: OSINT

6 постов

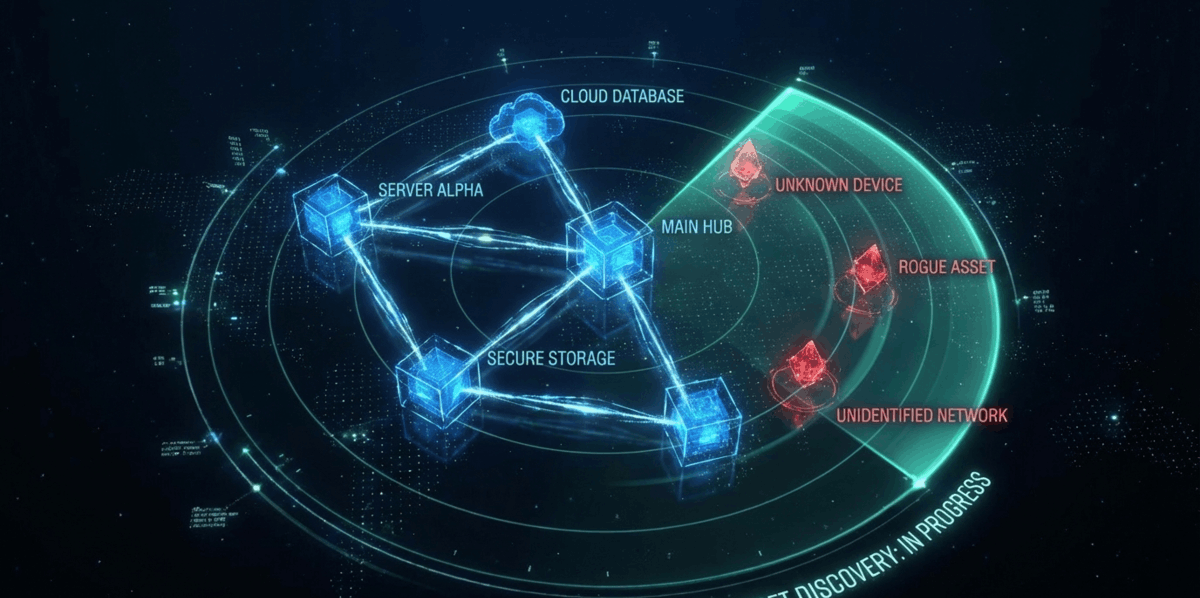

Enterprise OSINT и EASM: Полная анатомия цифрового периметра компании

Полное руководство по External Attack Surface Management (EASM): построение реестра внешних активов, борьба с Shadow IT, метрики контроля периметра и …

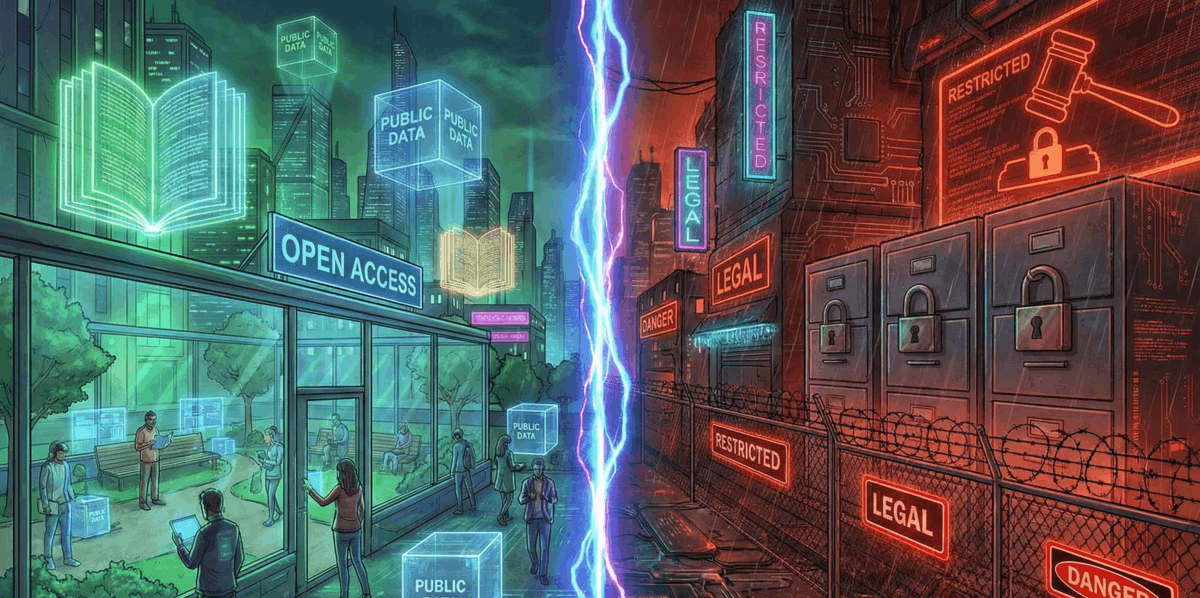

OSINT на минном поле: Юридические границы разведки в Беларуси

OSINT в Беларуси: юридические риски (УК РБ, Закон № 99-З), работа с экстремистскими материалами, защита от уголовной ответственности, правильное оформление …

Тендер на взлом: Как государственные закупки превращаются в дорожную карту для хакера

Госзакупки как угроза безопасности: почему публикация моделей оборудования в тендерах упрощает хакерам взлом сети. Разбор векторов атак (CVE, соц. инженерия)

Охотник или жертва? Полный гайд по OPSEC для OSINT-аналитика: Среда, Идентичность, Следы

Полный гайд по OPSEC в OSINT: защита от деанонимизации, изоляция среды, очистка метаданных и безопасное хранение улик. Методики контрразведки для …

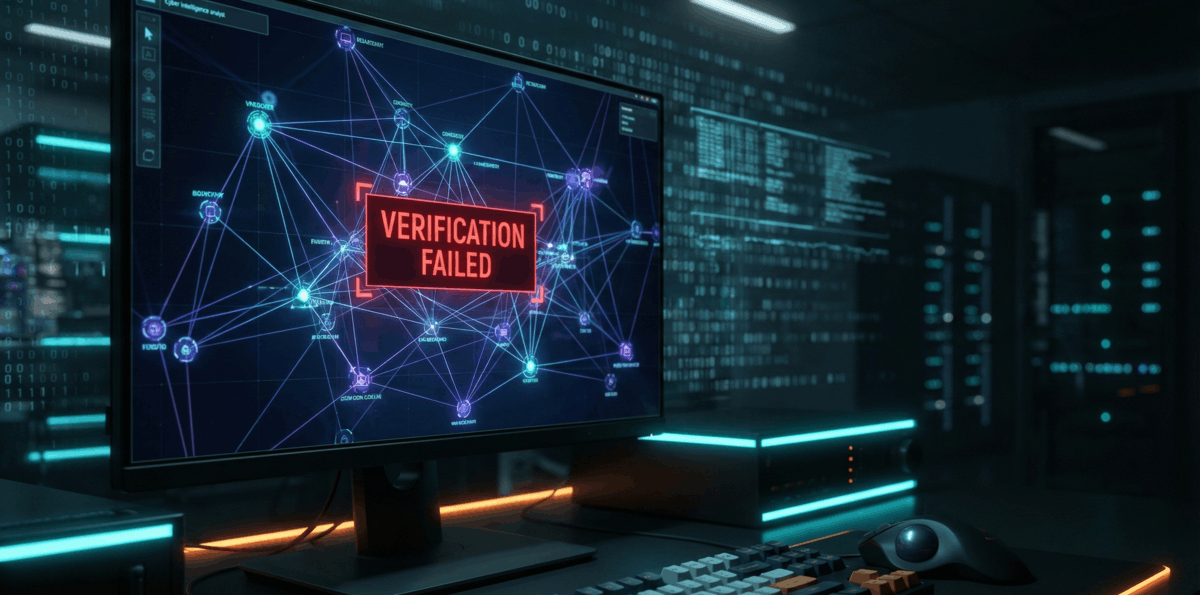

OSINT без иллюзий: Полный гайд по оценке достоверности, Confidence Scoring и верификации источников

Гайд по оценке достоверности в OSINT: модели Admiralty Code, методы верификации, борьба с фейками и AI-контентом. Узнайте, как избежать ошибок …

OSINT как процесс: Интеллектуальный цикл для пентеста и аудита

Подробное руководство по превращению хаотичного OSINT в профессиональный процесс. Разбираем Intelligence Cycle, матрицы сбора (CMF), критерии качества данных